L'introduction de la directive NIS 2 représente une réponse essentielle à la menace cybernétique croissante. Publiée en décembre 2022, elle offre une occasion unique aux entités qui influencent la vie quotidienne des citoyens de renforcer leur capacité à se protéger contre les cyberattaques. En imposant des mesures préventives et en évaluant les risques potentiels, cette directive vise à sécuriser les infrastructures et à minimiser l'impact des attaques.

1. Qu'est-ce que la directive NIS 2 ?

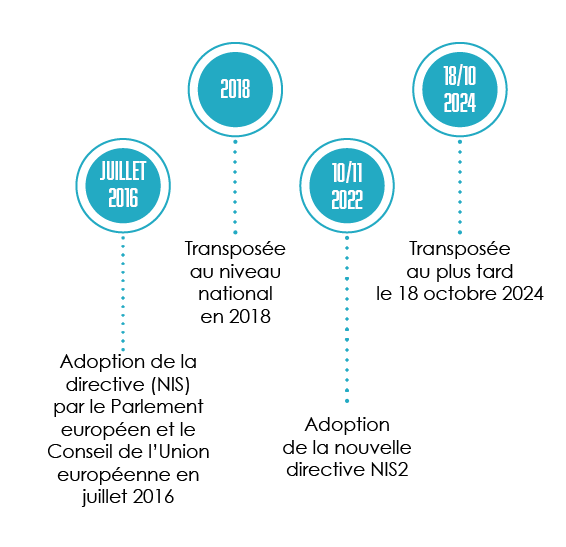

La directive NIS 2, issue de la précédente directive NIS 1, représente un changement important dans le paysage national et européen de la cybersécurité. Cette évolution découle de la stratégie de cybersécurité de l'Union européenne, annoncée en décembre 2020, qui appelait à la révision de la directive NIS et à l'adoption d'une nouvelle directive sur la résilience des entités critiques. Elle a pour objectif d'unifier les pratiques de cybersécurité à travers l'Union européenne et d'élargir sa portée pour inclure un plus grand nombre d'entités, couvrant ainsi un éventail plus large de secteurs d'activité.

Face à l'évolution rapide des cybermenaces, cette transition vers le NIS 2 est nécessaire pour garantir la sécurité numérique collective de l'UE. La directive impose des obligations aux opérateurs de services essentiels et aux fournisseurs de services numériques, et les États membres doivent identifier les opérateurs soumis à des exigences renforcées. La transposition de la NIS 2 dans le droit national des États membres d'ici octobre 2024 représente un défi majeur, mais indispensable pour renforcer la résilience face aux cybermenaces croissantes. Le 17 janvier 2025, les États membres devrons informer la Commission Européenne des règles et mesures adoptées.

2. Qui est concerné par la NIS 2 ?

La directive NIS 2 définit plus de 18 secteurs concernés, séparés en secteurs critiques et hautement critiques. Elle touchera environ 10 000 types d'entités distincts, comprenant une variété d'administrations de toutes tailles ainsi que des entreprises allant des PME aux grands groupes du CAC40.

Elle introduit plusieurs changements significatifs, notamment l'élargissement du nombre de secteurs hautement critiques de sept à onze. Ces secteurs comprennent désormais l'énergie, les transports, les banques, les infrastructures de marché financier, les infrastructures numériques, l'eau potable, les eaux usées, l'alimentaire (de la production à la livraison), la santé, l'administration publique et l'espace.

En ce qui concerne les infrastructures numériques qui revêtent une importance croissante, ils couvrent un large éventail d'activités, impliquant notamment les fournisseurs de services Internet, les services DNS, les solutions de cloud, les centres de données, les services de diffusion de contenus, les services de confiance et les réseaux de communications électroniques publics.

Les critères de taille, tels que le nombre d'employés ou le chiffre d'affaires, déterminent également l'inclusion des entités dans la directive. En outre, la directive englobe presque toutes les moyennes et grandes entreprises opérant sur le marché intérieur de l'UE, y compris celles situées en dehors de l'UE mais essentielles à son marché.

3. Quelles sont les obligations liées à cette directive ?

La directive NIS 2, en accord avec le RGPD, vise à sécuriser les systèmes d'information tout en préservant la protection des données personnelles, créant un défi de conformité intégré pour les entités concernées.

La NIS 2 impose également diverses obligations aux entités dans le but de renforcer la résilience face aux cybermenaces. Ces entités sont tenues de :

- Déclarer les incidents majeurs de sécurité informatique aux autorités compétentes et aux personnes concernées dans les 24 heures suivant leur survenance.

- Se soumettre à des audits de sécurité pour recevoir des recommandations et répondre à des normes de sécurité strictes. Ces obligations incluent l'analyse des risques, la sécurité des systèmes d'information, la gestion des incidents, la continuité des activités, la sécurité de la chaîne d'approvisionnement, l'acquisition, le développement et la maintenance des systèmes d'information, ainsi que l'utilisation de solutions d'authentification à plusieurs facteurs.

- Respecter des mesures de sécurité a minima, telles que la mise en place de politiques relatives à l'analyse des risques, la gestion des incidents, les plans de continuité d'activité, la sécurité des ressources humaines, l'utilisation d'outils de communication sécurisés, et bien d'autres encore.

La NIS2 établit également une distinction entre certaines entreprises de taille intermédiaire (ETI) qui seront classées comme entités importantes (EI) tandis que d'autres seront considérées comme entités essentielles (EE). En fonction de leur classification (EE ou EI) et conformément au principe de proportionnalité, elles ne seront pas assujetties aux mêmes exigences et feront l'objet de consultations avec les parties concernées afin de prendre en compte leurs spécificités.

Chaque État membre de l’UE doit communiquer une liste de ses entités essentielles et importantes d'ici le 17 avril 2025, et cette liste doit être réexaminée régulièrement.

4. Quelles sont les conséquences et les amendes encourues en cas de non-respect de la directive NIS 2 ?

L’ANSSI (en France) a un pouvoir de surveillance renforcé qui varie selon l’entité contrôlée : qu’elle soit essentielle ou importante. Les entités essentielles peuvent faire l'objet d'un contrôle ex ante, même en l'absence d'incidents de sécurité, ainsi que d'un contrôle ex post. En revanche, les entités importantes ne sont soumises qu'à un contrôle ex post, déclenché par un incident de sécurité ou des indications de non-conformité. L'ANSSI est habilitée à réaliser des inspections sur place ou à distance, incluant des audits de sécurité ciblés, des scans de sécurité et des demandes d'informations sur les mesures de sécurité adoptées par l'entité.

Amendes en cas de non-respect :

La NIS 2 prévoit également des amendes administratives en cas de non-respect, avec des plafonds fixés dans le droit national, notamment 10 millions d'euros ou 2% du chiffre d'affaires annuel mondial pour les entités essentielles, et 7 millions d'euros ou 1,4% du chiffre d'affaires annuel mondial pour les entités importantes.

Ces amendes peuvent être prononcées par les autorités compétentes, comme l'ANSSI, et peuvent être assorties de sanctions supplémentaires en cas de non-coopération de l'entité concernée.

5. Comment notre solution d’anonymisation de données personnelles et identifiantes DOT Anonymizer peut aider à respecter la NIS 2 ?

DOT Anonymizer est un outil majeur pour la mise en conformité avec la directive NIS 2, en offrant une solution performante pour l'anonymisation des données personnelles et identifiantes.

Même si elle ne précise pas explicitement les obligations en matière d'anonymisation des données, la directive NIS 2 encourage néanmoins les stratégies de sécurité informatique susceptibles d'englober cette pratique. Elle impose des normes élevées en matière de prévention des risques numériques, de signalement des incidents et de sécurité dans les chaînes d'approvisionnement, suggérant ainsi indirectement l'adoption de l'anonymisation pour améliorer la sécurité des données.

DOT Anonymizer élimine les possibilités d'exploiter les données en cas de violation de sécurité. Cela contribue à renforcer la résilience des systèmes d'information contre les cybermenaces et de rendre les entreprises conformes aux exigences de sécurité de la NIS 2.

6. Conclusion

La directive NIS 2 représente une avancée significative pour renforcer la cybersécurité au sein de l'Union européenne. En étendant les obligations de sécurité et en introduisant des mécanismes de surveillance renforcés, elle vise à harmoniser les pratiques de protection des données à travers différents secteurs. En définitive, la directive NIS 2 est essentielle pour préserver la confiance des citoyens dans un cyberespace européen sûr et sécurisé.

Cependant, cette réforme soulève des questions budgétaires, en particulier pour les entreprises et les entités publiques confrontées à des ressources limitées pour répondre aux exigences de cybersécurité.