Sécurité du code sur IBM i (AS/400 – AS400)

Comment utiliser les CVEs pour sécuriser votre application IBM i ?

Au cours des six dernières années, la sécurité est restée la principale préoccupation des entreprises IBM i. Bien que l’IBM i soit l’une des plateformes les plus sûres, la modernisation et l’intégration à des applications et équipements externes l’exposent à de nouveaux risques tels que l’injection SQL et les API non sécurisées. À mesure que les applications IBM i évoluent vers le web ou les microservices, il devient indispensable de sécuriser et protéger ses actifs.

Que sont les CVEs et comment s’appliquent-ils aux applications IBM i ?

Pour aider les organisations à faire face aux risques croissants en matière de sécurité, le programme à but non lucratif Common Vulnerabilities and Exposures (CVE) a été lancé pour cataloguer les vulnérabilités logicielles dans un « dictionnaire » public et librement accessible. Chaque CVE répertorie une vulnérabilité ou une exposition spécifique et utilise un système de notation commun des vulnérabilités (CVSS) pour évaluer le « niveau de menace ».

Chaque vulnérabilité se voit attribuer un score de base CVSS compris entre 0,0 et 10,0 – un score de 0,0 ne représente aucun risque et 9,0 – 10,0 est un score de risque critique.

Comment identifier ces risques de sécurité ?

DevSecOps a fait de la sécurité une responsabilité partagée tout au long du cycle de vie informatique. Les contrôles de sécurité continus sont désormais intégrés au processus de développement des applications.

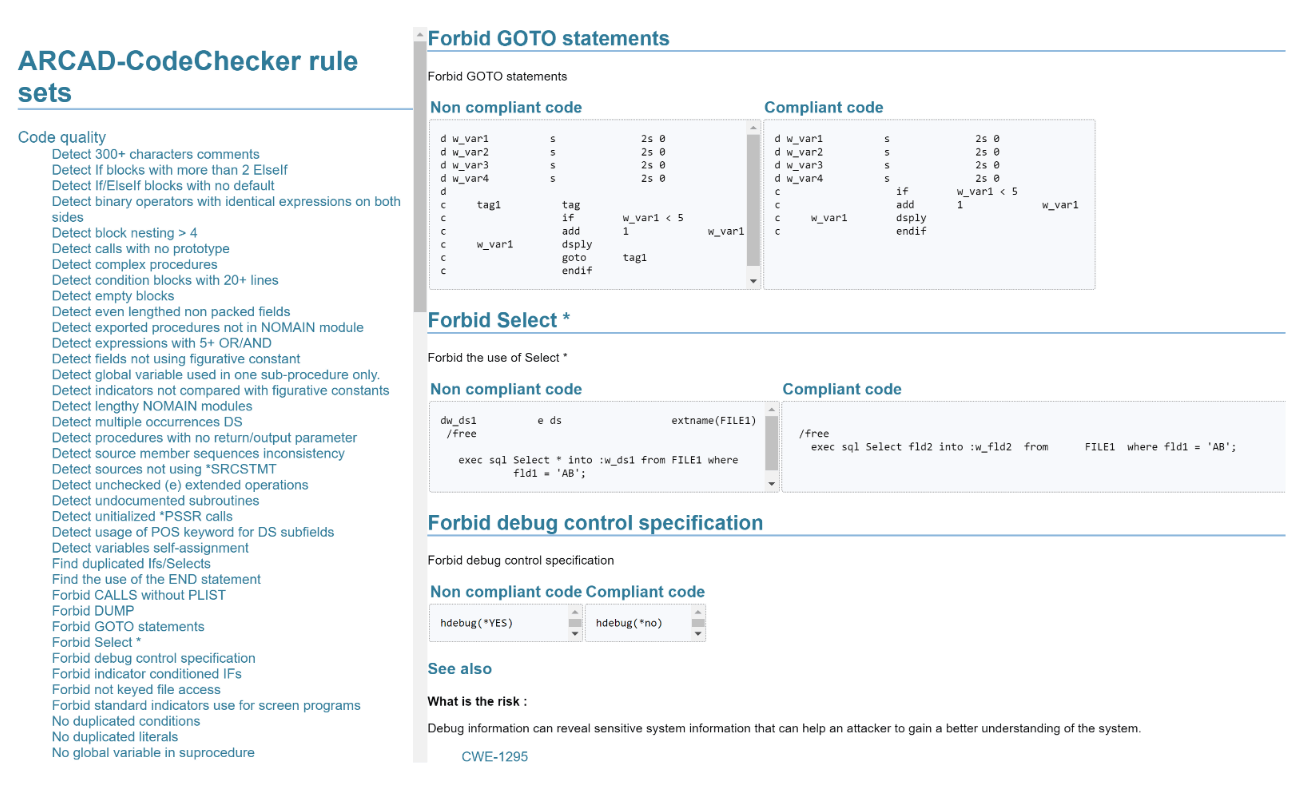

Conçu spécifiquement pour IBM i, ARCAD CodeChecker est un élément clé de toute implémentation DevSecOps. L’outil automatise la détection des failles de sécurité dans le code RPG et CL. Il agit comme une « barrière de qualité » autonome qui peut être intégrée dans n’importe quel cycle DevOps.

ARCAD CodeChecker s’intègre à RDi, permettant aux développeurs de vérifier facilement les failles de sécurité pendant qu’ils codent. Vous pouvez également l’utiliser avec Jenkins pour automatiser les contrôles de sécurité IBM i standard dans un cycle CI/CD standard.

Comment fonctionne ARCAD CodeChecker ?

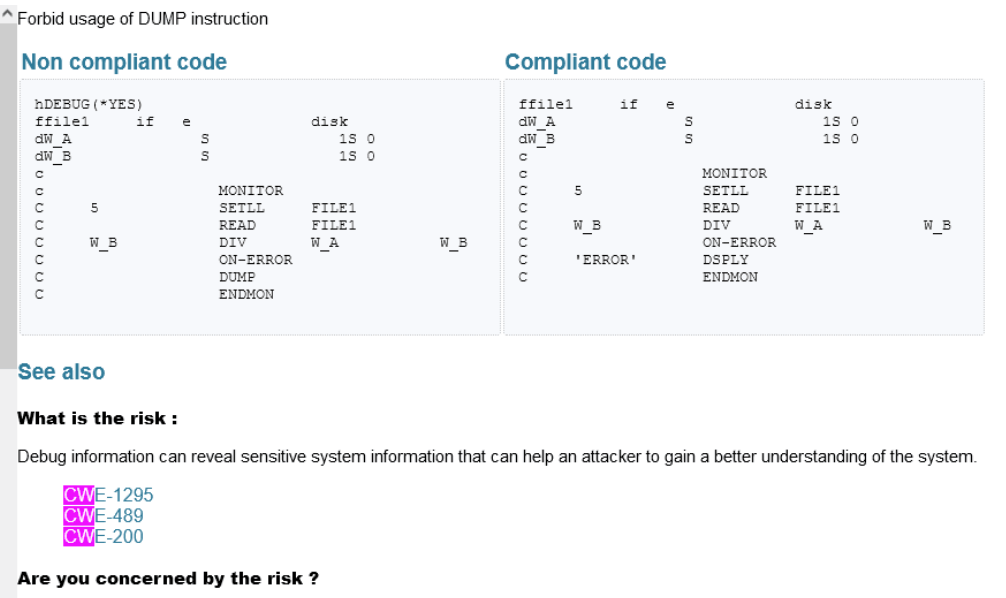

ARCAD CodeChecker fonctionne en analysant le code source par rapport à un ensemble de règles, de métriques et de modèles métriques. Des règles standard sont fournies d’emblée et peuvent être personnalisées ou améliorées pour répondre aux besoins spécifiques. Chaque règle de sécurité dans ARCAD CodeChecker correspond à un ou plusieurs CVEs, ou dans certains cas, est indépendante de tout CVE.

ARCAD CodeChecker indique comment votre code source est conforme ou non aux règles définies. Pour vous aider à évaluer votre niveau de vulnérabilité ou d’exposition et à connaître les mesures correctives appropriées à appliquer, ARCAD CodeChecker documente également chaque violation de règle, y compris :

Comment rendre compte des risques de sécurité dans votre application IBM i ?

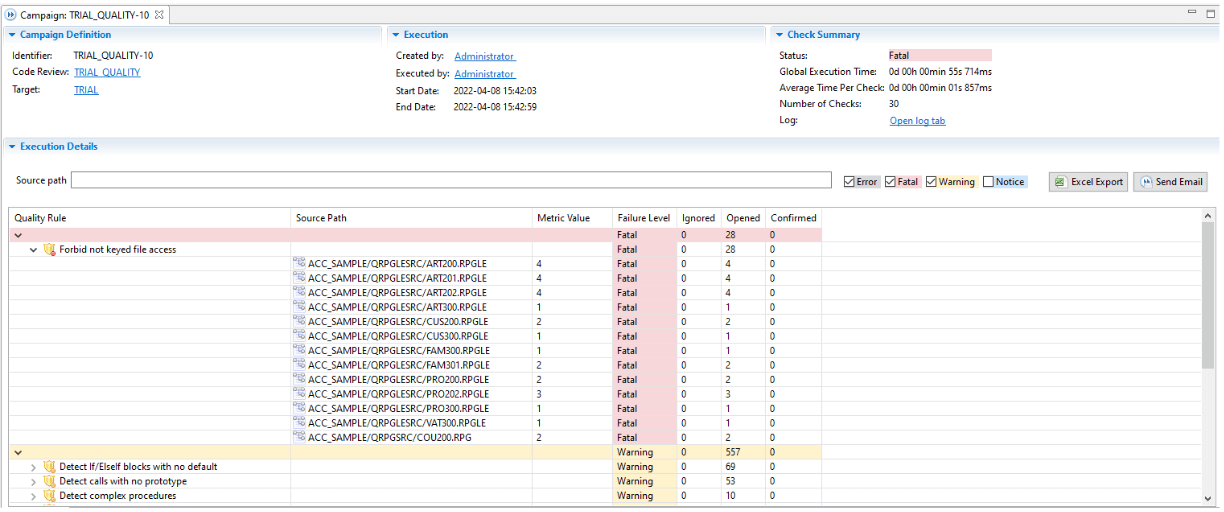

ARCAD CodeChecker génère un rapport de résultats de campagne, organisé par gravité. Selon les jeux de règles que vous avez choisis pour votre campagne, le rapport de résultats fournira une vue synthétique de haut niveau des violations de qualité et des vulnérabilités de sécurité identifiées.

Cliquez depuis le rapport sur la documentation de la règle spécifique pour comprendre la cause de la violation et le plan d’action recommandé, y compris les liens CVE externes.

Le rapport sur les résultats de sécurité offre un moyen simple et rapide de déterminer « suis-je à risque ? » et de prouver votre conformité aux normes de codage sectorielles et locales sur IBM i.

Comment anticiper les risques de sécurité auxquels je suis confronté ?

Pour vous aider à en savoir plus sur les nouveaux risques de sécurité, ARCAD CodeChecker permet de parcourir facilement la documentation des règles, classée par ensemble de règles.

Grâce à la documentation des règles d’ARCAD CodeChecker, les développeurs peuvent s’informer rapidement des bonnes pratiques de codage sur IBM i et des schémas à éviter.

Grâce aux connaissances spécifiques à l’IBM i contenues dans ARCAD CodeChecker et aux liens rapides vers les CVEs externes, les organisations peuvent rapidement prendre des mesures préventives pour sauvegarder la sécurité de leur code source et de leurs données IBM i critiques.

Adoptez ARCAD CodeChecker !

Garantie de la sécurité sur IBM i

DEMANDEZ VOTRE DÉMO

Parlons de votre projet !

Nos experts vous conseillent